Quando si parla di cybersecurity nei contesti industriali regolati, il perimetro del problema si estende ben oltre la protezione da attacchi esterni. Nel farmaceutico in particolare un incidente sugli impianti OT può significare fermi linea, ripartenze complesse, verifiche di qualità aggiuntive e pressione sulla compliance – con conseguenze che si misurano in termini di continuità della produzione e capacità di dimostrare il controllo agli enti regolatori. È in questo quadro che si inserisce il percorso intrapreso da Fidia Farmaceutici con ServiTecno, integratore specializzato in automazione e cybersecurity industriale, e le tecnologie di Claroty.

Indice degli argomenti

Il contesto: convergenza IT/OT e superficie di attacco in espansione

La progressiva interconnessione tra reti IT e OT, insieme all’accesso remoto per la manutenzione degli impianti e alla digitalizzazione dei processi produttivi, ha moltiplicato i punti di contatto tra i due domini e, con essi, la superficie esposta ad attacchi o anomalie. In questo scenario, la difesa perimetrale tradizionale perde efficacia: non basta più presidiare il confine esterno se le comunicazioni interne non sono visibili e governate.

Il problema si complica in ambienti come quello farmaceutico, dove i cicli di vita degli impianti sono lunghi, i sistemi legacy abbondano e la dipendenza dai fornitori per manutenzione e assistenza è strutturale. In questi contesti la velocità di patching e aggiornamento tipica dell’IT semplicemente non è applicabile: ogni modifica tecnica può generare impatti operativi e richiedere verifiche di conformità aggiuntive. La priorità, quindi, non è solo proteggere, ma farlo senza compromettere la continuità e senza moltiplicare i carichi di compliance.

La scelta di Fidia: visibilità continua con approccio top-down

Il progetto avviato da Fidia Farmaceutici con ServiTecno ha seguito una logica top-down: rafforzare prima la separazione tra domini e i controlli sui flussi di comunicazione, poi introdurre un livello di visibilità continua capace di trasformare la rete OT da variabile opaca a asset governabile. L’obiettivo non era l’anomaly detection fine a se stessa, ma costruire un modello che includesse inventario degli asset, valutazione dinamica del rischio e gestione tracciabile dei cambiamenti.

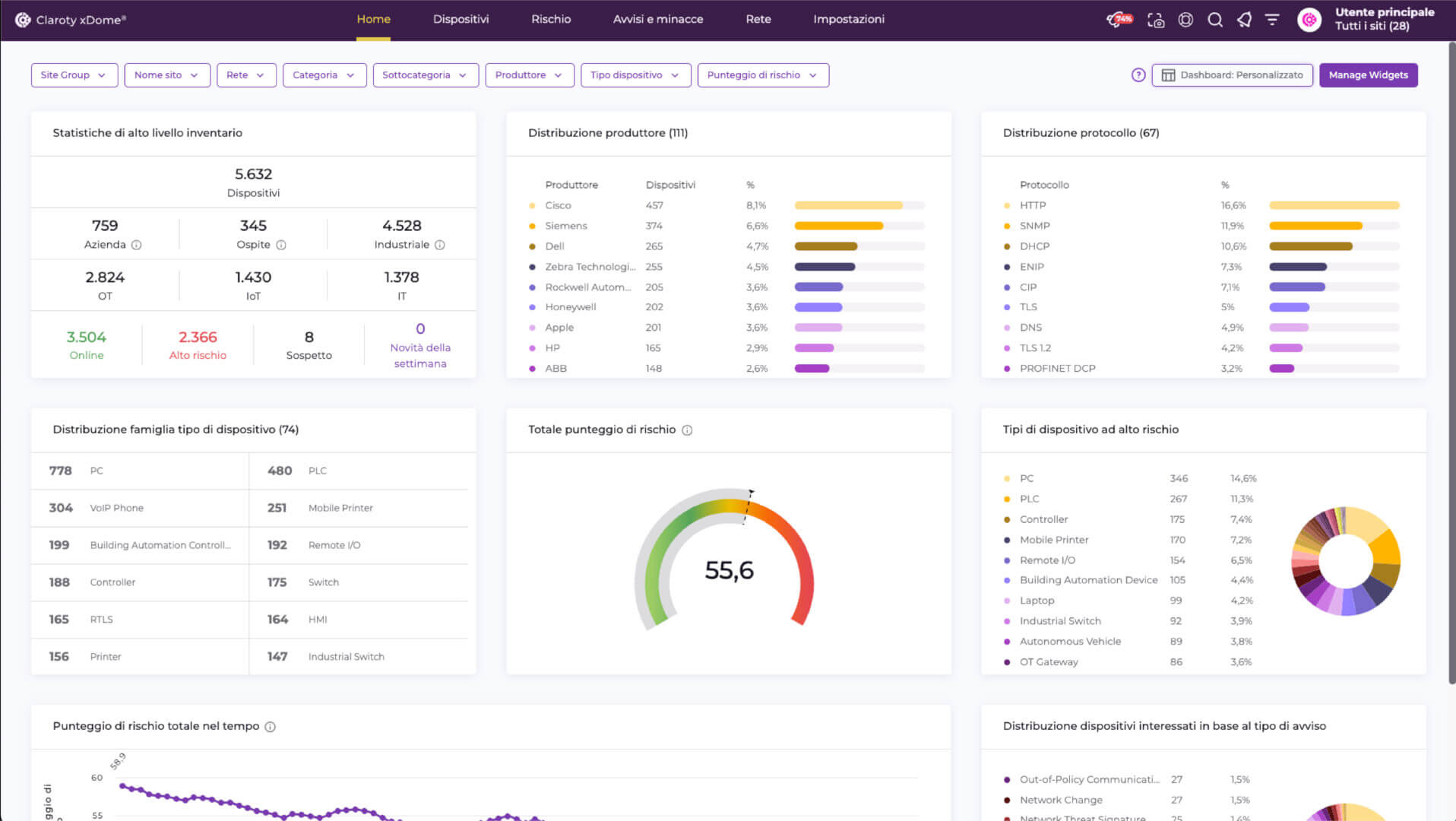

Lo strumento tecnologico scelto per questo scopo è Claroty xDome, una piattaforma modulare progettata per ambienti OT, IoT e BMS. La soluzione combina monitoraggio passivo e Deep Packet Inspection con modelli comportamentali, producendo visibilità granulare su cosa è connesso, come comunica e se i flussi osservati corrispondono a quanto atteso. Tutto questo avviene con impatto minimo sugli impianti in produzione – un requisito non negoziabile in un contesto regolato.

Il valore per il business: continuità, governance e auditability

Quando la sicurezza si fonda su dati osservati in tempo reale, cambiano i tempi di diagnosi e la qualità delle decisioni. Nel caso di Fidia la visibilità continua ha prodotto tre risultati misurabili. Il primo riguarda la protezione della continuità operativa: le deviazioni dai comportamenti attesi emergono prima che possano impattare il processo produttivo. Il secondo riguarda la governance: ogni modifica all’infrastruttura diventa tracciabile e confrontabile con quanto pianificato, riducendo l’area grigia tra attività legittime e variazioni non autorizzate. Il terzo riguarda la compliance: l’azienda può dimostrare il controllo con evidenze oggettive e consistenti, riducendo le attività manuali di ricostruzione a posteriori in fase di audit.

Sul tema della collaborazione tra IT e OT il progetto ha affrontato uno dei passaggi più delicati: trasformare una rilevazione tecnica in una decisione operativa. Quando un evento riguarda la rete di fabbrica, il team OT deve poter accedere al contesto di processo e disporre di metodi di risposta definiti. Definire ruoli, tempi e criteri di escalation riduce l’ambiguità e accelera l’azione, evitando interventi improvvisati che potrebbero generare fermi non necessari.

Sul fronte degli accessi remoti, il progetto ha affrontato anche il tema della filiera: fornitori e manutentori che accedono agli impianti dall’esterno sono una realtà inevitabile. La risposta non è eliminarli ma renderli controllabili, con registrazione delle interazioni, audit e visibilità puntuale degli effetti sui flussi di comunicazione. Questo approccio semplifica l’attribuzione delle responsabilità, soprattutto quando più soggetti operano in ambienti produttivi sensibili.

Una lezione replicabile: proteggere il brownfield senza revamping

Il caso Fidia indica una strada praticabile per un problema diffuso nel manifatturiero: come rafforzare la postura di sicurezza OT in ambienti brownfield – cioè impianti esistenti, spesso con sistemi legacy difficili da aggiornare – senza dover ricorrere a un revamping costoso e operativamente rischioso. La risposta che emerge dall’esperienza di ServiTecno e Claroty è che visibilità, governance e auditability possono essere introdotte in modo progressivo, con impatto minimo sulla produzione, trasformando la cybersecurity OT da adempimento normativo a leva concreta di continuità e controllo.

Con l’entrata in vigore della direttiva NIS2 e l’estensione degli obblighi di sicurezza a molte realtà della supply chain industriale, approcci come quello adottato da Fidia sono destinati a diventare un riferimento per il settore farmaceutico e per l’industria di processo in generale.