Negli ultimi anni, gli episodi di attacchi malware mirati a complessi industriali si sono moltiplicati, e a quanto sembra i sistemi SCADA paiono essere fra i punti d’ingresso preferiti per portare l’attacco.

La cosa non è per niente strana: molti di questi sistemi sono di fatto mal protetti. Soprattutto quelli installati da più tempo tendono a non usare crittografia o sistemi di autenticazione, ed è già molto se l’accesso è controllato da semplici password. Purtroppo, gran parte dei sistemi SCADA sono stati concepiti parecchi anni fa per essere impiegati in reti “chiuse”, dove il problema sicurezza era in pratica inesistente. Con l’arrivo delle tecnologie di Industry 4.0, con il passaggio a protocolli standard tipo TCP/IP, e soprattutto con l’interconnessione con reti esterne (Internet in particolare) si è creato un problema serio: il mondo intero ha avuto accesso a impianti il cui funzionamento è assolutamente critico. Certo, molti sono corsi ai ripari e hanno irrobustito lo SCADA installato. Il guaio è che la sicurezza non è un’applicazione opzionale che puoi comprare un tanto al chilo per aggiungerla a un impianto. La sicurezza è un processo continuo, e per essere efficace deve essere prevista nel design iniziale del sistema, per poi evolvere nel tempo. Nel 2016, il 75% delle aziende del settore del petrolio, del gas naturale e dell’elettricità ha sperimentato almeno un attacco informatico “riuscito”, in cui gli intrusi sono stati in grado di violare uno o più firewall, programmi antivirus o altre protezioni.

Purtroppo questa non è l’unica brutta notizia per i security manager. Infatti, non c’è solo il rischio hacker: soprattutto i sistemi SCADA distribuiti (tipo quelli usati nel controllo di infrastrutture sul territorio) devono garantire sicurezza anche da attacchi più convenzionali. Uno fra tutti è il sabotaggio, soprattutto per certi comparti come quello dell’Oil&Gas e dell’energia, nel mirino di potenze straniere, gruppi armati, ecoterroristi e concorrenti privi di scrupoli. E naturalmente non bisogna trascurare il rischio di disastri naturali come inondazioni o terremoti.

Indice degli argomenti

La sicurezza nel core business

Un’azienda che ha fatto della sicurezza a tutti i livelli una colonna portante del suo business è Motorola Solutions, società USA da 12mila dipendenti, circa 7mila brevetti e oltre 6 miliardi di fatturato, che festeggia quest’anno i 90 anni di storia aziendale (e 52 di presenza diretta in Italia). “Motorola nasce nel 1928 e fin da subito il suo core business è la radio professionale – puntualizza Sirio Magliocca, AD di Motorola Solutions Italia – un segmento nel quale da sempre siamo innovatori. Per anni il nome Motorola è circolato solo fra gli addetti ai lavori, e in Europa il grande pubblico ci ha scoperti solo con l’arrivo dei primi cellulari (lo StarTac), un ramo d’azienda che poi abbiamo ceduto a Google (e oggi è di proprietà di Lenovo, NdR). Ma negli USA eravamo già conosciuti ai consumatori, perché erano nostri, per esempio, i primi televisori a colori (questa divisione è stata venduta alla National, oggi Panasonic, NdR)”.

Di fatto, Motorola negli anni ha sviluppato con successo nuovi settori di mercato, ma ha sempre preferito tornare a concentrarsi sul suo core business, la radio professionale. La speciale attenzione alla sicurezza deriva direttamente da questa specializzazione: il primo sistema radio per la polizia USA, per esempio, lo hanno progettato e installato loro. “La radio professionale si divide in due macrosettori, quello di pubblica sicurezza e di gestione delle emergenze, e quello B2B, il mondo enterprise – spiega Magliocca – e anche in quest’ultimo la radio è fortemente legata alla security”.

La soluziona SCADA di Motorola

Motorola Solutions ha in portafoglio una linea di prodotti SCADA, che vanno a costituire un sistema nel quale la sicurezza è stata un elemento fondante fin dalla progettazione. Le Remote Terminal Unit serie ACE3600, per esempio, possono essere configurate con CPU ridondate, doppio alimentatore e batterie in tampone, per mantenere l’operatività anche in caso di guasto o interruzione dell’energia. Dal punto di vista software, è possibile configurare ogni unità con opzioni di cybersecurity a livello militare. Firewall built-in, Security Policy Enforcement, Controllo degli accessi anche role-based, Intrusion Detection, White Listing in firmware, crittografia AES a 256 bit conforme ai regolamenti FIPS-140-2 Livello 1, disattivazione delle porte inutilizzate, gestione delle finestre temporali per i comandi sono solo alcune delle tecnologie supportate che irrobustiscono la sicurezza di queste unità.

Alla linea ACE3600 appartengono anche gli IP gateway FEP, che fungono da anello di congiunzione fra le RTU e i computer del centro di controllo SCADA. Anch’essi sono configurabili in ridondanza per sopravvivere a guasti critici della rete, e sono dotati di firewall IP, aggiornamento dinamico delle tabelle IP e crittografia avanzata dell’MDLC, il protocollo dati di Motorola usato per connettersi alle unità remote.

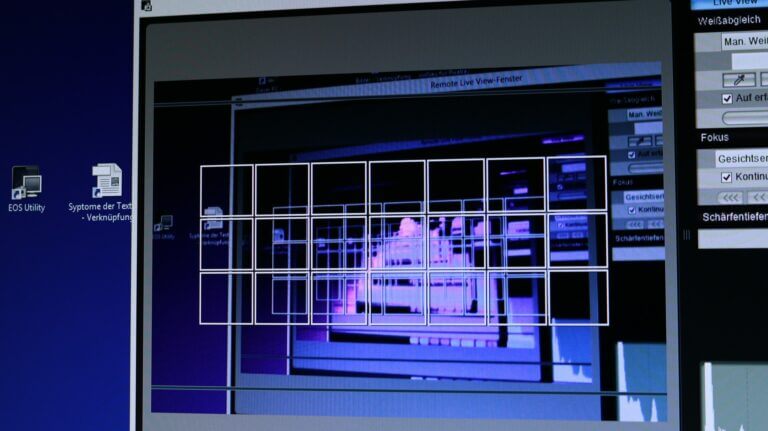

A completare la gamma, la Motorola System Tool Suite (STS), pensata per semplificare la gestione degli apparecchi SCADA. Consente agli amministratori di configurare, programmare, debuggare e gestire l’intera rete attraverso una semplice interfaccia grafica. Inoltre fornisce protezione dagli accessi non consentiti, e consente di memorizzare configurazioni e applicazioni protette da password per RTU, porte e moduli di I/O.

A questa offerta si aggiunge quella dei servizi di cybersecurity, venduti a pacchetto e che comprendono l’installazione di patch di sicurezza, il monitoraggio remoto ma anche la creazione di Security Operations Center presso il cliente e servizi di risk assessment.

E i sensori? “Noi non facciamo sensori. Non vogliamo costriure sensori, non è il nostro mestiere, c’è chi lo fa molto meglio. Noi vogliamo far parlare i sensori fra di loro, far parlare comando e controllo fra di loro, e avere un’intelligenza che li governa. Per intelligenza intendiamo operatori umani, perché l’intelligenza artificiale allo stato attuale non è ancora in grado di prevedere e gestire un’emergenza, anche se può porre all’attenzione degli operatori i dati che permettono di prevenire l’emergenza stessa”.

Wireless è meglio

L’ulteriore particolarità dello SCADA Motorola è, e probabilmente non sarà una sorpresa, la possibilità di utilizzare collegamenti wireless di vario tipo al posto delle tradizionali connessioni cablate. Secondo Motorola, questo non solo diminuisce fortemente i costi di installazione, ma aumenta anche la sicurezza del sistema rispetto a guasti, disastri o attacchi mirati.“In termini di costi un sistema radio costa molto meno che un sistema cablato, non fosse solo per i costi di posa di un cavo privato o di interconnessione da parte di un operatore pubblico – conferma Magliocca – del resto non è pensabile di poter cablare qualsiasi sistema di telecontrollo. Immaginiamo un sistema di gestione chiuse/pompe di un fiume lungo 200 km: Con un sistema radio bastano poche stazioni e si gestisce tutta la comunicazione su una linea radio privata/digitale, protetta se serve anche da crittografia e quindi non intercettabile. Nel caso invece si usino reti cablate gestite da un operatore pubblico non si ha la resilienza e la sicurezza del funzionamento in caso di possibile disastro, quale alluvioni terremoti eccetera”.

Riassumendo, i sistemi radio sono normalmente usati la dove non esiste la possibilità di cablatura, oppure è necessaria la garanzia di funzionamento anche in caso di disastro. E, aggiungiamo, dove serve ridurre l’impronta soggetta ad attacchi cyber. Perché, soprattutto su lunghi percorsi, i segnali lungo un cavo sono facilmente intercettabili, anche con risorse limitate, mentre i segnali radio codificati digitalmente su protocolli e crittografia a standard militare sono ancora fuori dalla portata di qualsiasi gruppo hacker. Chi sono dunque i clienti di Motorola per questi sistemi? “I nostri clienti operano principalmente in settori critici come Oil and Gas (raffinerie, piattaforme, pipeline), la distribuzione di energia elettrica,acqua e gas, la gestione di dighe o acquedotti. Ma abbiamo installazioni anche in parchi eolici in zone remote/montuose e addirittura boe marine di segnalazione” conclude Magliocca.