Gli esperti del settore non hanno dubbi, e non si stancano di sottolinearlo a ogni occasione: dalle nuove tecnologie arrivano nuove opportunità, ma anche nuove minacce. E per affrontare sfide, pericoli e attacchi è sempre più importante sviluppare e gestire la Cyber Security e la sicurezza dei sistemi tecnologici con un approccio integrato e olistico, a 360 gradi, all’interno di tutta l’azienda, le sue aree e diverse realtà. Perché creare un muro insormontabile verso l’esterno, in stile Grande muraglia cinese, non basta a raggiungere e a mantenere l’obiettivo della propria sicurezza quando si possono aprire falle altrove, o quando altri punti deboli restano scoperti.

I rischi aumentano principalmente per alcuni motivi. Innanzitutto, anche quando c’è un’adeguata percezione di rischi e minacce, manca il passaggio dalle intenzioni ai fatti: si sa che il mondo connesso è pieno di insidie ma poi in concreto non si fa molto o abbastanza per contrastarle. È come se ci si limitasse a sperare che le sventure capitino a qualcun altro.

Spesso poi si devono poi fare i conti con l’impreparazione delle persone e delle risorse umane, le scarse tutele in ambiente Open source, la debolezza della filiera e della catena di fornitura.

Indice degli argomenti

I numeri dell’Italia

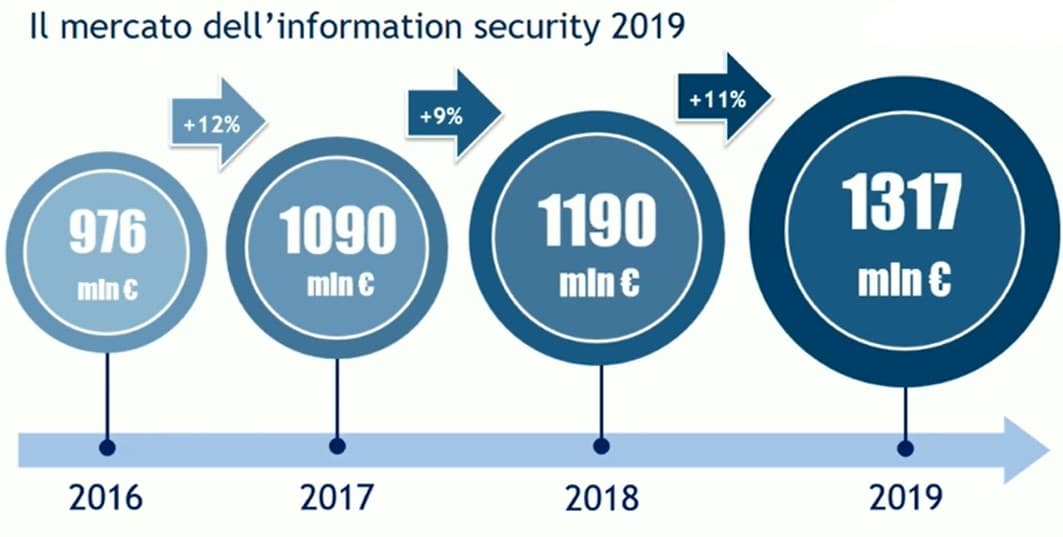

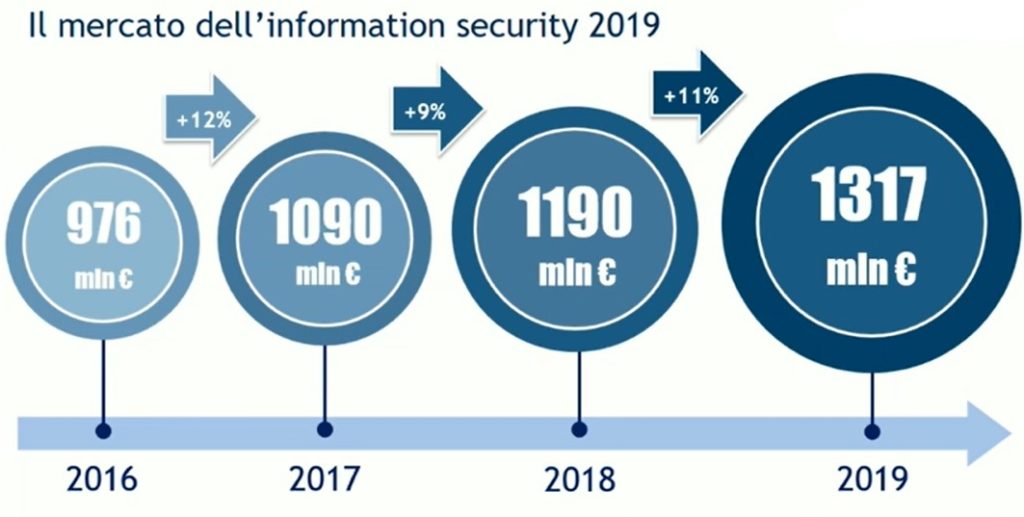

Gli investimenti servono, e aumentano, ma è fondamentale direzionarli nella maniera corretta, adeguando i piani di Security alle esigenze e agli obiettivi aziendali. Secondo la nuova ricerca dell’Osservatorio Information Security e Privacy della School of Management del Politecnico di Milano per il terzo anno consecutivo cresce il mercato dell’information security in Italia, che nel 2019 raggiunge un valore di 1,3 miliardi di euro, in crescita di poco meno dell’11% rispetto all’anno precedente (dopo aver registrato un +9% nel 2018 e un +12% nel 2017).

La spesa in sicurezza si concentra soprattutto in soluzioni tecnologiche per la security, che raccolgono il 52% degli investimenti, a fronte del 48% nei servizi che però crescono maggiormente (sono in aumento per il 45% delle aziende).

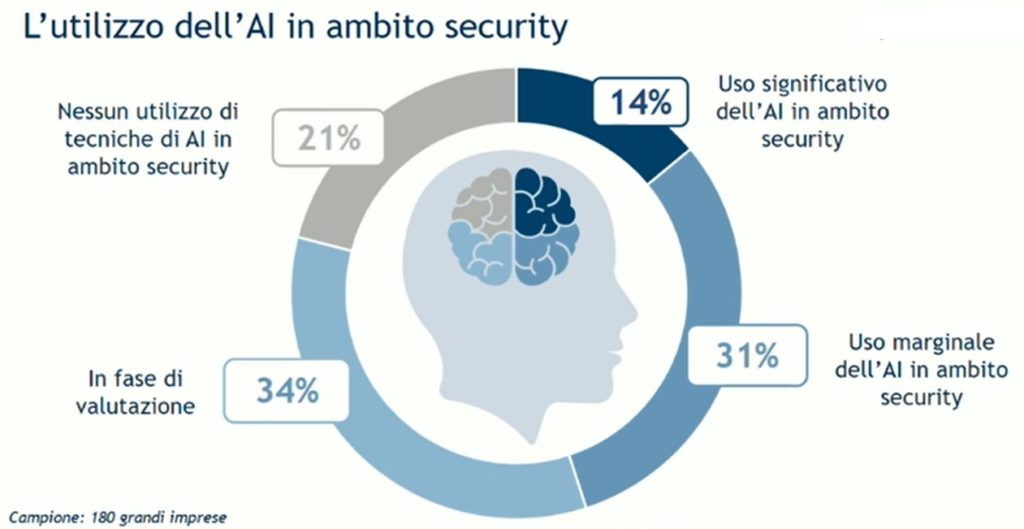

La tecnologia al centro dell’attenzione è l’Artificial intelligence, già impiegata per la gestione della sicurezza dal 45% delle grandi imprese.

Il mercato dell’Information security

Il 52% delle risorse totali è dedicato a soluzioni di sicurezza (in aumento del 26% rispetto al 2018), il restante 48% ai servizi (in crescita per il 45% delle aziende). La protezione degli ambienti Cloud attrae il 13% della spesa e rappresenta la categoria con la crescita più elevata (in crescita per il 55% delle aziende). Vengono poi i dispositivi connessi dell’Internet of Things, col 5%, e un’ulteriore voce marginale in cui rientrano diversi aspetti di governance, che complessivamente coprono il 7% del budget.

I servizi più finanziati sono quelli offerti da fornitori esterni all’azienda per progetti specifici (professional services, 54%), ma quelli più in crescita sono i servizi offerti in maniera continuativa da provider esterni all’organizzazione per garantire il supporto e la manutenzione dei sistemi informativi aziendali (in aumento nel 45% delle organizzazioni).

I trend dell’innovazione digitale

Riguardo in particolare ai sistemi Cloud, Carlo Mauceli di Microsoft fa notare che “in molti casi quelli che si verificano sembrano attacchi al Cloud, ma nel 90 o 95 per cento dei casi hanno come obiettivo il furto delle credenziali aziendali, che non si trovano nell’ambiente Cloud, e quindi bisogna proteggere la propria identità e le proprie infrastrutture non solo a livello di Cloud ma anche a livello di strutture interne”.

I trend dell’innovazione digitale considerati priorità di investimento nell’information security e data protection indicati dalle imprese nell’anno appena trascorso sono Cloud (67%), Mobile (43%) e Big Data (41%). Seguono Industria 4.0 (39%), eCommerce and Payment (37%), Internet of Things (31%), Artificial Intelligence (27%), Blockchain (13%), 5G (10%) e Realtà Aumentata e Virtuale (7%).

Modelli organizzativi per la Security

C’è un diffuso ritardo nei modelli organizzativi e di gestione della sicurezza informatica: nel 40% delle imprese è assente una specifica funzione e una figura direzionale dedicata all’Information Security, la cui gestione è affidata ancora al CIO e all’IT. La scarsa maturità organizzativa si riflette nella mancanza di soddisfazione, con oltre metà delle realtà che boccia il modello di gestione della sicurezza impiegato.

Il principale rischio per la security in produzione (OT Security) individuato dalle aziende è il fermo della produzione (54%), seguito dalla sicurezza dei sistemi (20%), minacciata dall’interazione sempre più diretta fra operatori e macchine (ad esempio la robotica collaborativa), dall’alterazione o modifica della produzione (16%) e dal furto o perdita di dati confidenziali (10%).

La gestione della OT Security

La gestione della OT (Operational technologies) Security riguarda gli asset e i processi fisici all’interno dell’azienda. Schematizzando lo scenario, ma in maniera da renderlo meglio comprensibile, si può dire che la gestione della OT Security deve affrontare delle sfide dal punto di vista tecnologico, e dal punto di vista organizzativo.

Le sfide tecniche e tecnologiche che deve vincere sono innanzitutto:

- l’interconnessione di sistemi industriali non progettati in origine per essere connessi tra loro e in rete

- prolungamento del tempo di vita dei sistemi, e lo sviluppo contro la loro obsolescenza

- l’efficienza e la sicurezza di sistemi in grado di operare direttamente sul mondo fisico dell’azienda, e i cui malfunzionamenti possono avere delle conseguenze e dei rischi diretti sul mondo fisico

- sicurezza e affidabilità collegate alla possibilità di accesso da remoto ai sistemi industriali

- l’uso di strumenti nati in origine come prodotti ‘consumer’, come smarthphone e App, per attività e funzioni del mondo OT

Le sfide organizzative che l’OT Security deve invece affrontare in ogni azienda sono:

- definire e sviluppare obiettivi e priorità della Security tra sistemi IT e OT, che spesso hanno appunto obiettivi e priorità diversi tra loro

- definire e seguire un modello organizzativo e i meccanismi di coordinamento tra le varie aree e attività aziendali

- sviluppare competenze adeguate in ambito Security, e diffondere un’adeguata sensibilizzazione per queste problematiche all’interno dell’azienda

- definire le responsabilità in caso di incidente

L’impatto di AI e Blockchain

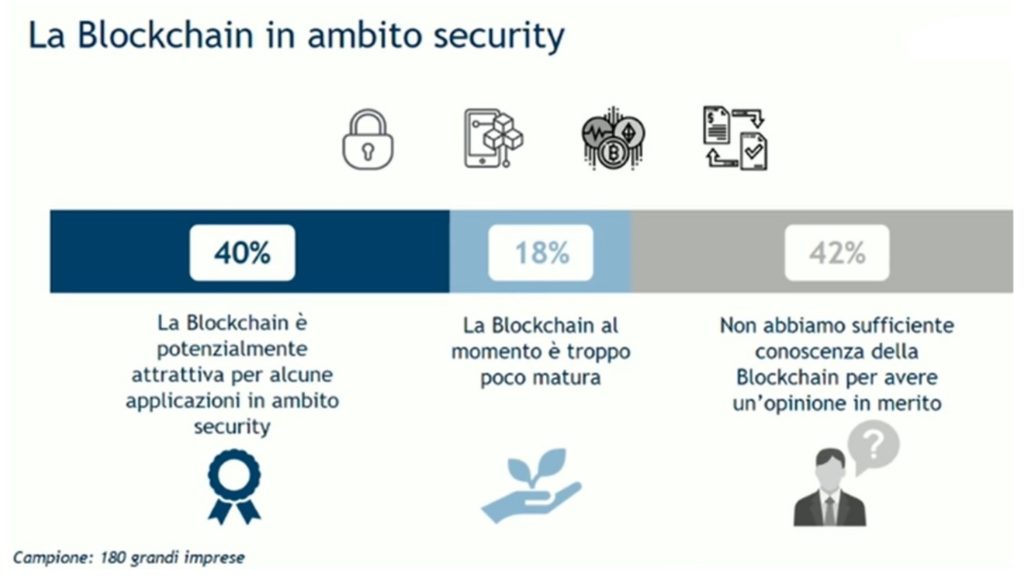

Solo il 44% dei responsabili della sicurezza informatica ha una conoscenza almeno discreta dell’AI, percentuale che scende al 28% quando si parla di Blockchain. Quattro imprese su dieci giudicano positivamente l’impiego della Blockchain per applicazioni di security, ma soltanto l’1% ha attivato un progetto e appena il 16% lo sta valutando per il futuro, soprattutto per garantire che il dato non venga modificato, per gestire la privacy e i diritti di accesso ai dati e per l’identificazione di dispositivi fisici connessi.

L’impiego di algoritmi di AI e Machine Learning per la gestione della sicurezza informatica è cresciuto significativamente nel 2019, passando dal 22% al 45% di imprese che ne fanno uso, soprattutto nel monitoraggio dei comportamenti di sistemi e persone per rilevare potenziali minacce (71%), nell’identificazione di tentativi di Phishing (41%) e nella prevenzione di possibili frodi (25%). Seguono l’analisi e la gestione degli incidenti (24%) e la ricerca di vulnerabilità in fase di sviluppo software (16%).

Il lato ‘oscuro’ dell’intelligenza artificiale

Ma intelligenza artificiale e Machine learning non vengono utilizzati soltanto per difendersi dalle minacce, ma anche per crearle e metterle a segno da parte dei Cyber-criminali. AI e Machine learning possono essere impiegati ad esempio per attività di Phishing, per captare dati, manipolare operazioni, realizzare siti clone e email fraudolente. Vengono utilizzati anche per il potenziamento di Malware e per aumentare la loro efficacia nelle intrusioni in computer e banche dati.

“L’intelligenza artificiale può essere usata anche, ad esempio, per la manipolazione delle opinioni, delle informazioni e dei comportamenti delle persone. Come sappiamo ci sono già stati dei gravi scandali di questo tipo, a livello internazionale, che hanno coinvolto istituzioni governative e colossi privati”, rimarca Raoul Brenna, Cybersecurity manager di Cefriel. In pratica, c’è una lotta tra AI ‘buona’ contro AI ‘cattiva’, che usa gli stessi strumenti e le stesse opportunità ma per obiettivi malevoli, disonesti o criminali.

Blockchain e Cybersecurity

I sistemi di Blockchain iniziano a essere impiegati anche per applicazioni di Cybersecurity, innanzitutto per le loro caratteristiche intrinseche, che riguardano l’immutabilità dei dati e delle operazioni, l’impossibilità di cancellarle o ripudiarle, l’integrità dei dati in rete, il modello di sistema distribuito.

Ma tecnologie Blockchain vengono usate anche per il tracciamento delle operazioni di filiera, per gestire i diritti di accesso riservato a una determinata risorsa o informazione, o anche per la stipula e gestione di Smart contract, i contratti e accordi in formato digitale.

GDPR e Cybersecurity Act

Dal punto di vista della privacy ci sono evidenti miglioramenti in relazione all’adeguamento al GDPR, dove però esiste ancora un certo numero di aziende non conformi. A fine 2019, il 55% delle imprese ha completato l’adeguamento al GDPR (erano il 24% lo scorso anno), il 45% ha aumentato gli investimenti a questo scopo e il 61% oggi ha in forza all’interno della propria organizzazione un Data Protection Officer.

Ora si guarda agli effetti del Cybersecurity Act, che ha definito un sistema di certificazione per la sicurezza informatica a livello europeo e che per il 76% degli Executive porterà più garanzie di sicurezza, uniformità normativa, vantaggi competitivi e calo dei costi. Il Cybersecurity Act, entrato in vigore il 27 giugno 2019 con l’obiettivo di creare un quadro europeo sulla certificazione della sicurezza informatica di prodotti ICT e servizi digitali, produrrà i primi effetti nei prossimi anni.

Le competenze che cambiano

La spinta normativa e la crescita degli investimenti trainano la domanda di competenze nell’information security. Il 71% delle grandi imprese italiane afferma che il team interno ha già le competenze necessarie, il 40% sta cercando nuovi profili. In particolare, il 51% attualmente è alla ricerca di Security Analyst, il 45% di Security Architect e il 31% Security Engineer, figure quindi in cima alle richieste dei recruiter.

Appare ancora scarsa, però, la maturità organizzativa delle imprese: nel 40% delle organizzazioni non esiste una specifica funzione Information Security, che rimane all’interno dell’IT, e il responsabile della sicurezza è lo stesso CIO.

Piccole e medie imprese in trincea

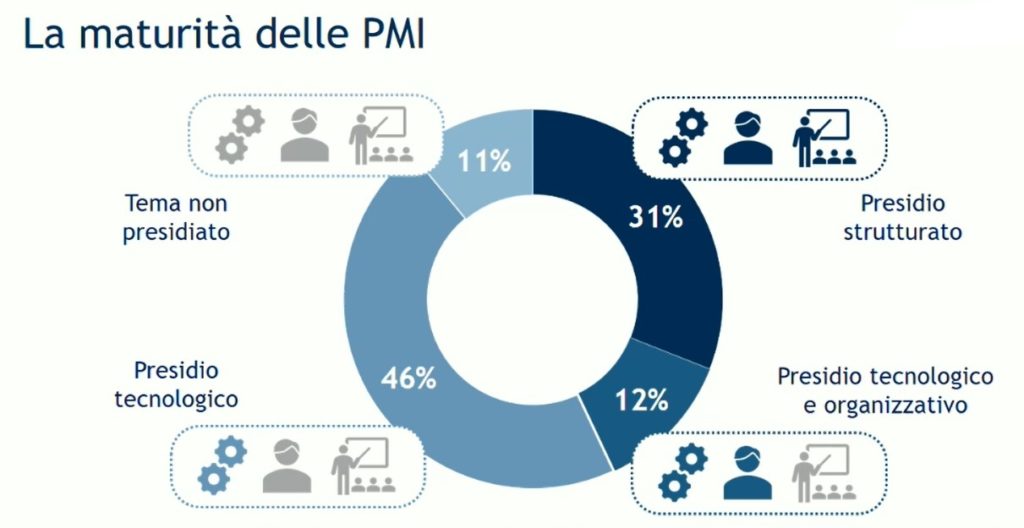

Pur se in ritardo rispetto alle grandi imprese, le PMI mostrano un leggero miglioramento nella gestione dell’information security. Il 90% dispone di soluzioni di sicurezza di base come sistemi antivirus e antispam e una su due sta investendo per migliorare la propria dotazione di security. Nel 43% è presente un ruolo che si occupa di sicurezza informatica, anche se nella maggior parte dei casi non si tratta di un vero e proprio responsabile specializzato, ma di una figura interna che gestisce gli strumenti aziendali e si occupa della relazione con i fornitori.

Cresce l’attenzione alla formazione: il 54% delle PMI ha attivato corsi di formazione sulla sicurezza informatica, contro il 33% nel 2018. Si intravedono progressi anche nella gestione della privacy e della protezione dei dati. Solo il 9% delle PMI non conosce il GDPR (il 2% fra le medie imprese) e il 67% ha attivato progetti di adeguamento alle normative, seppur spesso limitati ad attività che richiedono investimenti contenuti. Il 44% ha definito un ruolo dedicato alla privacy, percentuale che sale al 53% fra le medie imprese. Nel complesso, tuttavia, le PMI faticano a prendere consapevolezza sugli impatti e sui rischi di una cattiva gestione della sicurezza informatica.

Microsoft: “Sulla sicurezza siamo molto indietro”

Nonostante i trend in atto, “in tema di sicurezza tecnologica presso le aziende siamo ancora molto, molto indietro”, rileva Carlo Mauceli, Chief Technology Officer di Microsoft. Che spiega: “le imprese percepiscono la problematica e le minacce degli attacchi informatici, ma manca ancora la ‘messa a terra’, in molti casi manca il passaggio dalle intenzioni ai fatti”. Secondo lo specialista della Microsoft, che conosce a fondo lo scenario delle aziende Made in Italy, “servirebbero sgravi fiscali a favore innanzitutto delle piccole e medie imprese per investire in modo efficace e corretto”.

Ben il 40% delle imprese non ha una funzione specifica che si occupi di sicurezza informatica, “ciò genera incertezza, e oltre un’impresa su due è insoddisfatta di come viene gestita”, fa notare Alessandro Piva, direttore dell’Osservatorio Information Security e Privacy. “Emerge la necessità di adottare un modello integrato di governance della security che permetta di definire modalità di intervento uniformi e monitorare in maniera completa e affidabile le potenziali minacce”.

E per Fabrizio Bicego, Data protection officer di Lavazza, che in tema di sicurezza tecnologica coordina 16 società e aziende del Gruppo a livello europeo, “in tema di sicurezza la collaborazione deve assolutamente coinvolgere il mondo dei fornitori”.