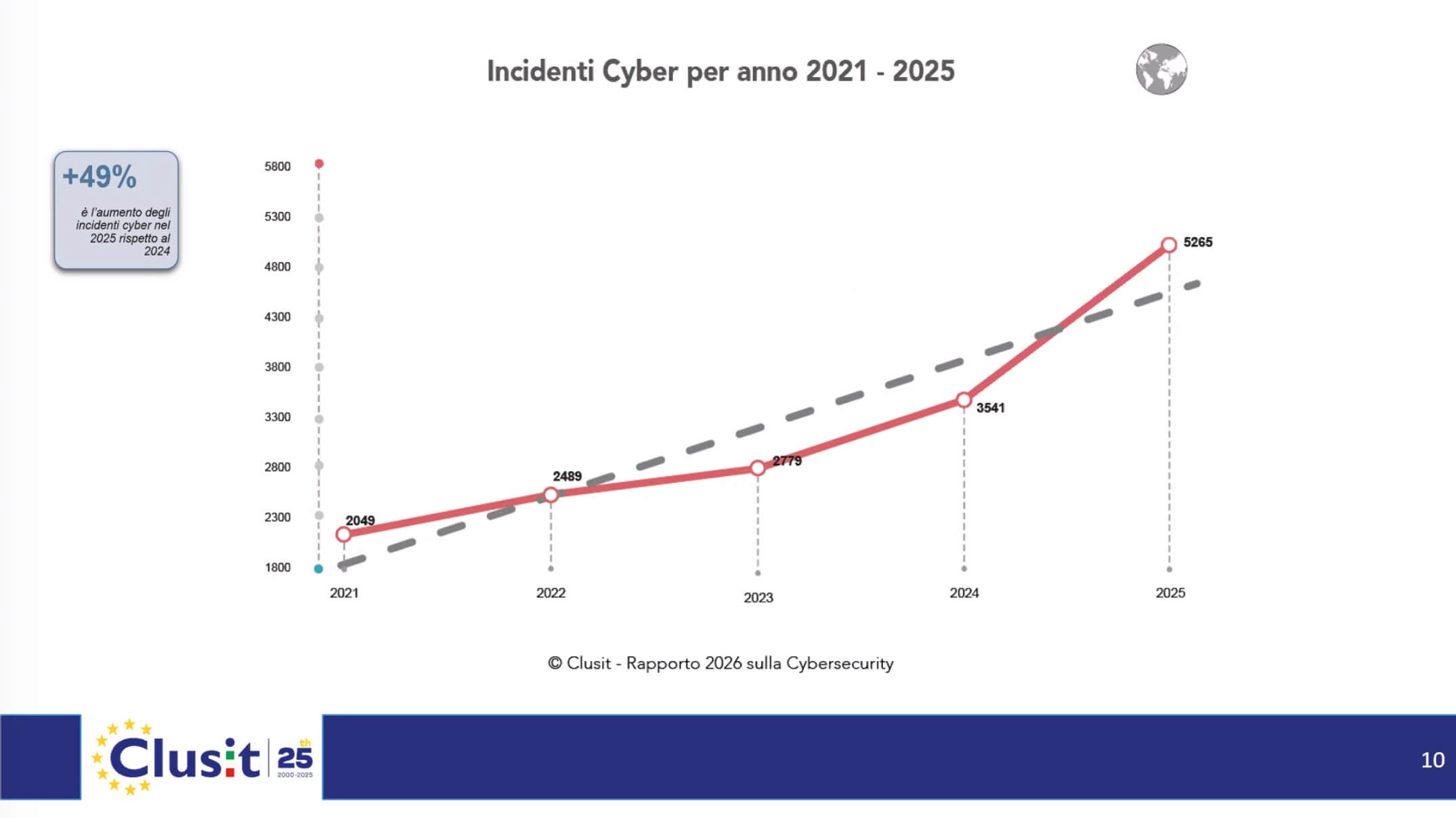

Nel corso del 2025 gli incidenti informatici gravi rilevati a livello mondiale hanno raggiunto quota 5.265, con un aumento del 49% rispetto all’anno precedente. Il dato – che fa segnare un record assoluto – è contenuto nel Rapporto Clusit 2026, che sarà presentato al pubblico il 17 marzo in apertura del Security Summit di Milano.

Il quadro che emerge dal Rapporto Clusit è quello di un ecosistema di minacce sempre più industrializzato, dove il cybercrime domina con una quota del 90% degli attacchi e una crescita annua del 55%. Gli ultimi cinque anni mostrano un’impennata complessiva del 157% degli incidenti, con l’intelligenza artificiale che ha agito da moltiplicatore di rischio su entrambi i fronti: potenzia le difese, ma introduce nuove vulnerabilità e viene usata dagli attaccanti per automatizzare operazioni un tempo esclusivamente manuali.

“L’Intelligenza Artificiale ridefinisce la cybersicurezza: i sistemi agentici autonomi potenziano la difesa, ma introducono nuove sfide, quali vulnerabilità manipolabili – tramite dati di addestramento alterati o difetti di progettazione – rendendo l’IA stessa un’arma potente in mano agli attaccanti. Serve dunque diffondere consapevolezza e adottare strategie oltre le barriere classiche: prevenzione avanzata, monitoraggio costante e progettazione resiliente”, commenta Anna Vaccarelli, Presidente del Clusit.

Indice degli argomenti

Il quadro del Rapporto Clusit: cybercrime e AI cambiano le regole del gioco

Sul fronte delle tecniche il malware si conferma la più diffusa (1 incidente su 4, +18% rispetto al 2024), ma il dato che preoccupa maggiormente gli analisti è la crescita degli attacchi basati sullo sfruttamento delle vulnerabilità: +65% rispetto al 2024, al secondo posto con il 16,5% del totale, con particolare attenzione alle cosiddette “zero-day”, ossia falle non ancora note ai produttori software. Il phishing e il social engineering sono cresciuti del 75% – con il contributo sostanziale dell’IA – mentre i DDoS rappresentano il 6,4% degli episodi. Da segnalare che per oltre un terzo degli incidenti (33,4%) non è stato possibile determinare la tecnica utilizzata: un limite nella trasparenza delle comunicazioni ufficiali che il Clusit auspica venga superato.

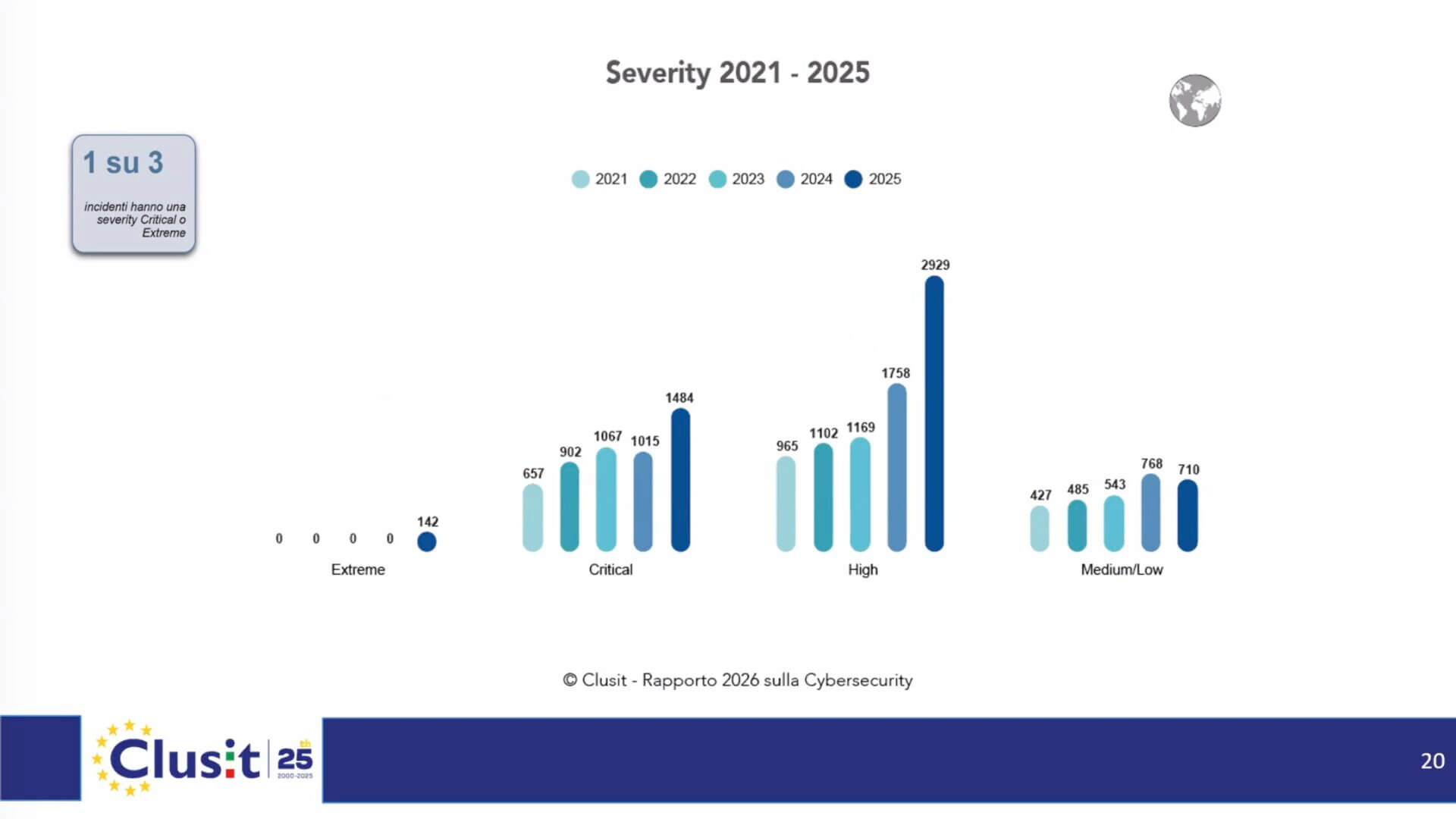

La gravità (severity) degli incidenti è un altro indicatore che si deteriora: 1 attacco su 3 raggiunge ora un livello di severity critica o estrema – quest’ultima categoria introdotta per la prima volta nel rapporto di quest’anno, con 142 casi. Gli incidenti ad alto impatto sono cresciuti del 66% rispetto al 2024, attestandosi al 55% del totale. “L’analisi dei settori maggiormente colpiti ci mostra che per i cybercriminali è ancora possibile ottenere risultati cospicui colpendo la tecnologia di base. L’uso crescente e sempre più sofisticato dell’Intelligenza Artificiale ha certamente consolidato l’automazione di tipologie di attacco che fino a qualche anno fa erano solo manuali”, spiega Sofia Scozzari del Comitato Direttivo Clusit.

Dal punto di vista geografico l’Europa è oggetto del 25,1% degli incidenti globali (+21%), complici le nuove normative sulla disclosure che rendono più trasparente il fenomeno. L’Asia è invece il continente con la crescita più esplosiva: +131%, per una quota che raggiunge il 19,1% del totale. Le Americhe, pur rimanendo l’area più colpita con il 33,2%, vedono ridursi il proprio peso relativo.

Sul fronte dei settori i “multiple targets” – campagne destinate a colpire indiscriminatamente organizzazioni diverse per settore o dimensione – guidano la classifica con il 23,5% delle vittime, in crescita del 96% anno su anno. Il settore governativo e militare segna la crescita più marcata con +37%, riflesso diretto delle tensioni geopolitiche internazionali. Il manifatturiero segna +79% su base annua e assorbe l’8% degli attacchi globali. Il settore ICT ha subito il 46% di incidenti in più rispetto al 2024: un dato paradossale, considerato che una maggiore concentrazione di competenze tecnologiche dovrebbe in teoria garantire una difesa più solida.

In Italia attacchi in forte crescita ed esplode l’hacktivism

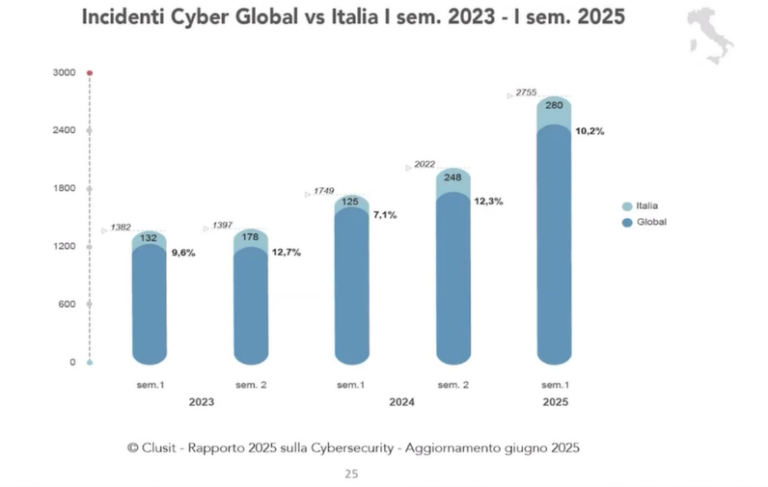

L’Italia è un bersaglio del cybercrime attraente al di là della sua dimensione economica. Nel 2025 gli incidenti gravi rilevati nel Paese sono stati 507 (contro i 357 del 2024), con una crescita del 42% – leggermente inferiore al +49% globale. Il Paese rappresenta oggi il 9,6% degli incidenti totali analizzati a livello mondiale: un dato sproporzionato se si pensa al peso del nostro PIL.

La caratteristica più distintiva del panorama italiano è il peso enorme dell’hacktivism – gli attacchi motivati da ragioni ideologiche o geopolitiche piuttosto che economiche: 38,7% del totale, con una crescita del 145% rispetto al 2024, e ben il 64% di tutti gli incidenti di matrice attivista censiti a livello mondiale. Il fenomeno è direttamente collegato ai conflitti internazionali in corso. “L’Italia risulta particolarmente esposta ai fenomeni di cyber-attivismo: pur con finalità spesso solo dimostrative e impatti sostanziali limitati, questi attacchi colpiscono nel segno, attirando enorme attenzione mediatica”, spiega Luca Bechelli del Comitato Direttivo Clusit. “L’effetto reputazionale ne esce amplificato dalla scarsa preparazione delle nostre organizzazioni e da una comunicazione ancora immatura che tende a ingigantire la percezione del rischio anziché contestualizzarlo adeguatamente”.

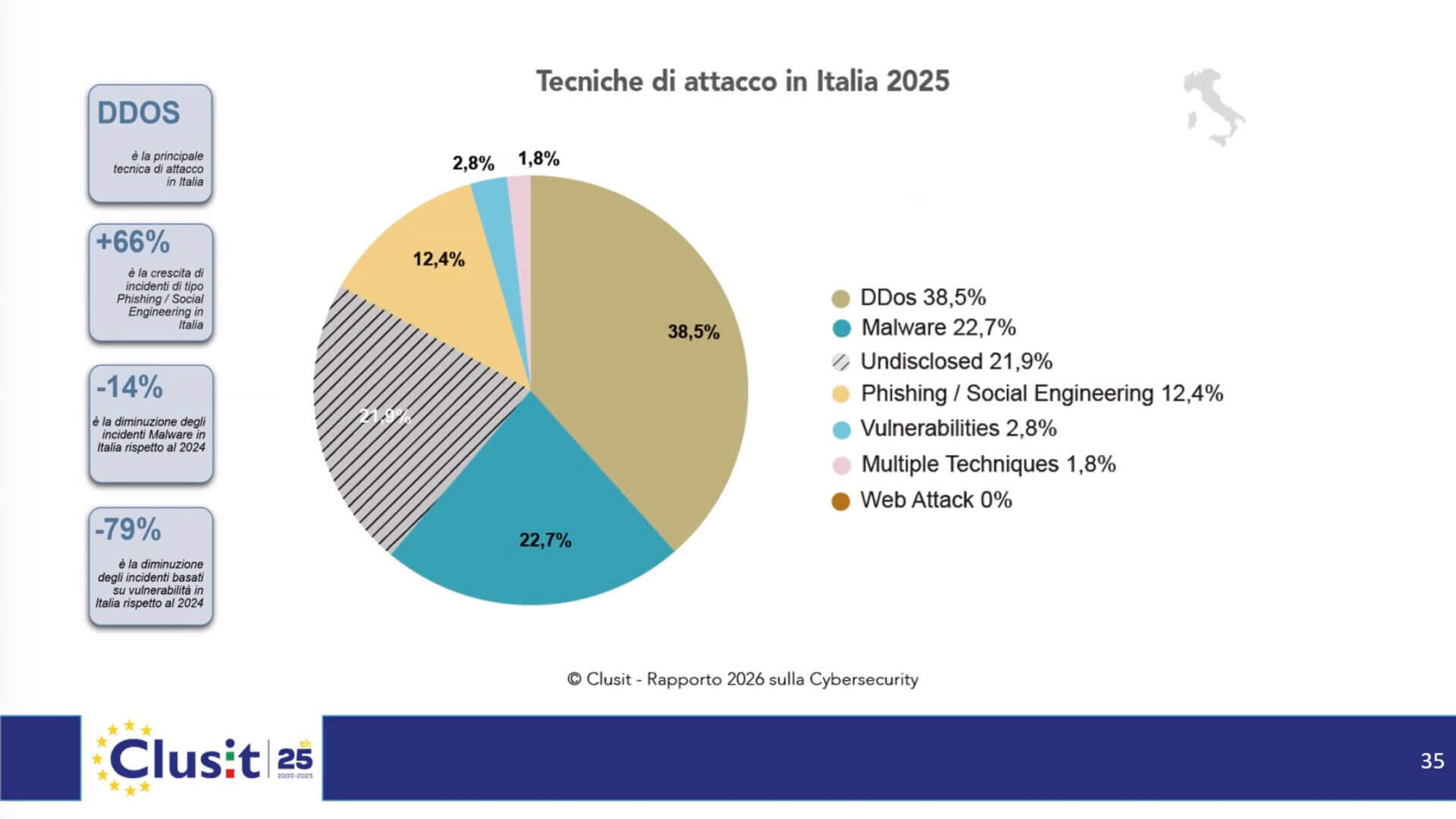

La tecnica d’attacco prevalente in Italia è il DDoS con il 38,5% dei casi (era il 21% nel 2024), strumento tipico delle campagne di hacktivism. Il malware si posiziona al secondo posto (22,7%) ma registra una flessione del 14%. In controtendenza il phishing e il social engineering, cresciuti del 66% e arrivati al 12,4% del totale: un segnale che la manipolazione dell’utente finale rimane una via d’accesso efficace e difficile da neutralizzare, resa ancora più pericolosa dall’AI, che permette di creare email e messaggi vocali sempre più realistici.

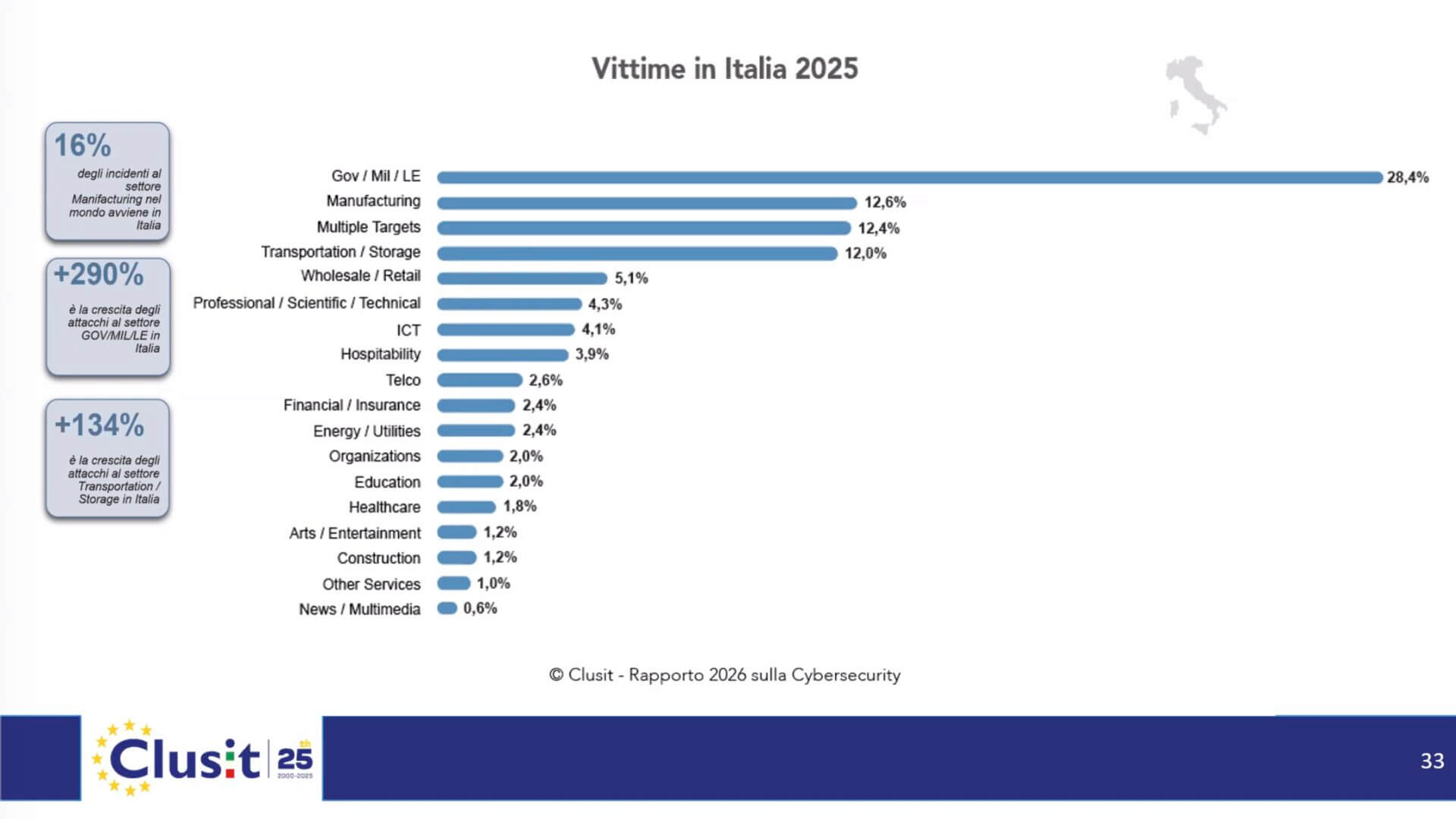

Il settore governativo, militare e delle forze dell’ordine è il più colpito in Italia con il 28,4% delle vittime, in crescita in valore assoluto del 290% rispetto al 2024. Il manifatturiero segue con il 12,6% degli incidenti – e il dato è ancora più significativo se si considera che il 16% degli attacchi globali al settore manifatturiero nel 2025 ha riguardato realtà italiane. I trasporti e la logistica si attestano al 12%, con un’impennata del 134,6% anno su anno. Segnale positivo dalla sanità, che in Italia ha visto ridursi la propria incidenza all’1,8% del totale.

Sul piano della gravità il profilo italiano diverge significativamente da quello globale: oltre la metà degli incidenti (52,5%) è classificata a severità medio-bassa, una conseguenza diretta dell’alto numero di attacchi DDoS con finalità principalmente reputazionali. Gli attacchi critici o estremi rappresentano complessivamente l’8,3% – un dato inferiore alla media mondiale, che segnala una progressiva maturità nella gestione degli incidenti da parte delle organizzazioni italiane, spinta anche dalla pressione normativa della direttiva NIS 2.

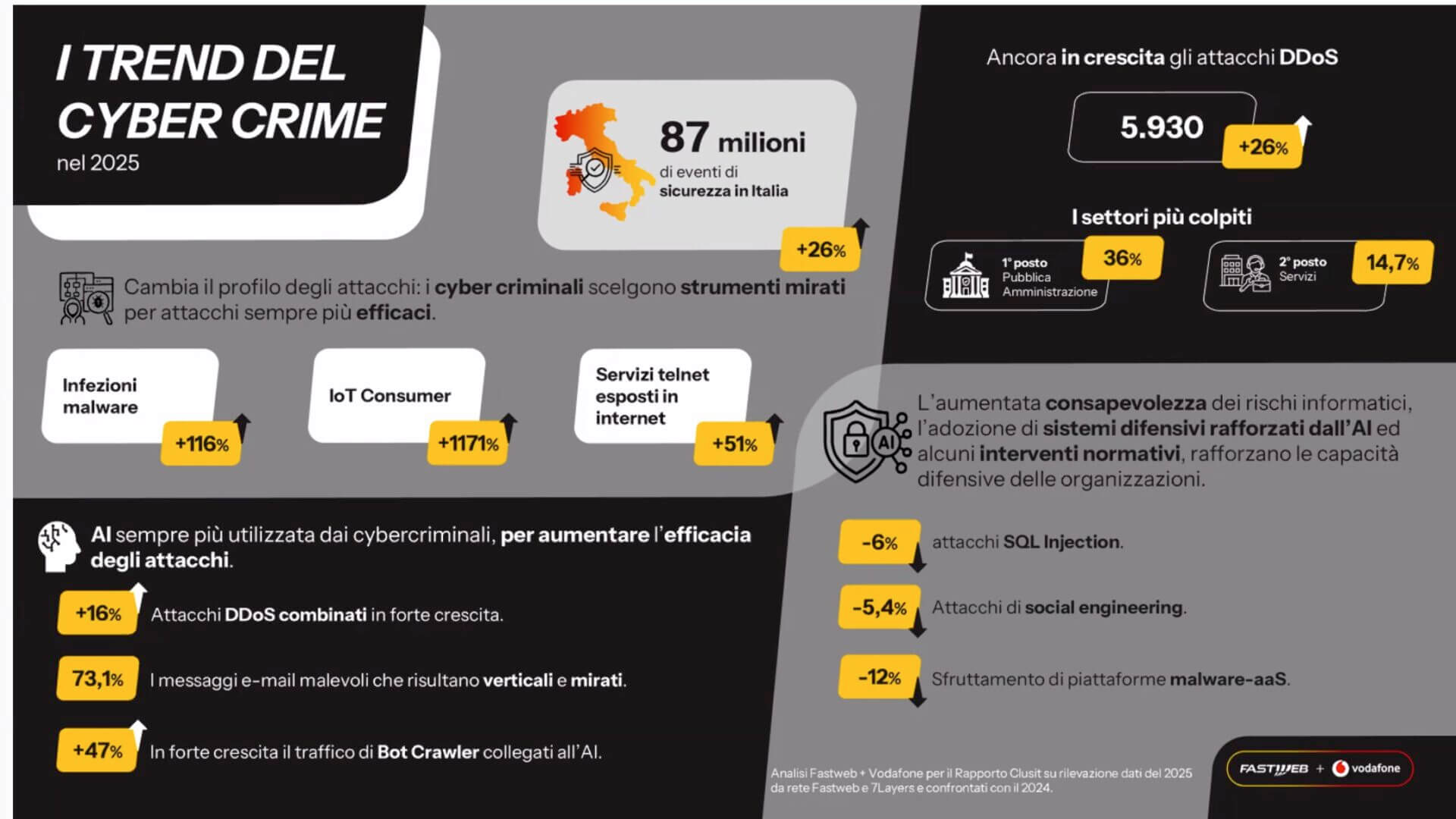

Dall’analisi della rete Fastweb + Vodafone – con i dati del proprio Security Operations Center su oltre 7 milioni di indirizzi IP pubblici – nel 2025 sono stati registrati in Italia oltre 87 milioni di eventi di sicurezza, in aumento del 26% rispetto al 2024. Gli attacchi DDoS hanno raggiunto quasi 6.000 episodi (+26%), con la pubblica amministrazione come primo bersaglio (36% del totale). Il numero di indirizzi IP unici infetti è più che raddoppiato rispetto al 2024, a indicare una superficie di attacco in costante espansione.

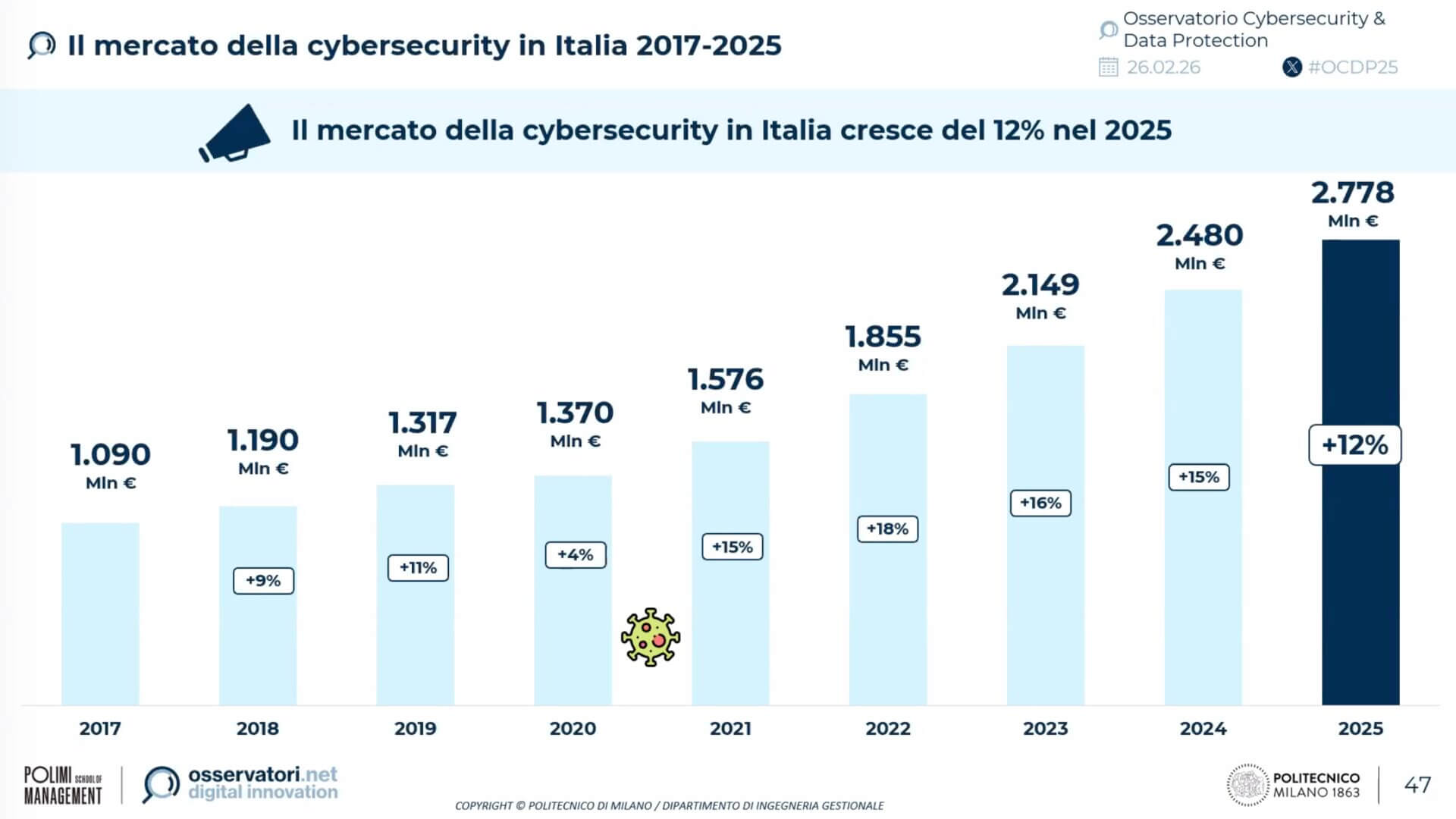

Il mercato della sicurezza in Italia a 2,778 miliardi, ma ancora troppo poco

Il mercato della cybersecurity in Italia nel 2025 ha raggiunto i 2.778 milioni di euro, con una crescita del 12% rispetto all’anno precedente – un risultato trainato in parte dall’effetto leva della NIS 2, secondo i dati dell’Osservatorio Cybersecurity e Data Protection del Politecnico di Milano. Tuttavia la spesa italiana rappresenta solo lo 0,13-0,14% del PIL, ben al di sotto dello 0,3% mediamente investito dagli altri Paesi del G7. Un gap strutturale che, anno dopo anno, amplia il divario con le principali economie mondiali.

Un altro nodo aperto è quello della dipendenza tecnologica: l’Europa si trova in una condizione di forte lock-in nei confronti dei fornitori statunitensi, in assenza di alternative europee credibili e con l’esclusione di tecnologie russe e cinesi per ragioni geopolitiche. La “sovranità digitale” europea rimane un obiettivo dichiarato ma ancora lontano dalla realtà operativa delle organizzazioni.